Articolo

9 consigli per proteggere la tua privacy in internet

- 24 luglio 2014

- Aggiornato: 8 marzo 2024 alle ore 00:05

Potrebbe accadere: un giorno potresti essere il bersaglio di una spia informatica. Quindi devi sapere come passare inosservato in rete. Segui questi suggerimenti per migliorare la tua privacy durante la navigazione.

Questi sono tempi difficili per la privacy. La NSA ci controlla, mentre enormi buchi nella sicurezza, come il famoso Heartbleed, hanno messo in evidenza la nostra vulnerabilità. Ogni giorno vengono sottratti account di posta elettronica, si spiano le conversazioni e i file vengono rubati con lo scopo di molestare o ricattare.

La maggior parte di questi atti criminali vengono resi possibili dalla nostra sbadataggine su internet. Ma sono errori che possono essere evitati: con un piccolo sforzo puoi diventare quasi impossibile da rintracciare anche per i governi. Non si tratta di scappare, bensì di diventare meno visibili e di lasciare tracce meno evidenti.

Segui questi consigli di sicurezza e diventerai una persona molto difficile da rintracciare.

Usa identità e account multipli

Hai un nome e un cognome ed è giusto che ciò compaia in internet, ma solo per certe cose. Sul tuo indirizzo email personale e il profilo LinkedIn puoi usare il tuo vero nome, ma non sacrificarlo.

Apri account alternativi che non possono essere ricollegati alla tua persona. Usa password diverse e memorizzale in un password manager come Keepass.

Un modo comodo per gestire identità multiple in un unico browser è attraverso i profili del navigatore. In Chrome è una funzione che esiste di default, su Firefox può essere attivata così.

Con i profili di Chrome puoi gestire diverse identità

Metti i file e le applicazioni nella tua memoria USB

Quando usi i programmi da un computer pubblico, come quello di una biblioteca o di un internet café, un pirata potrebbe rubare i tuoi dati attraverso le tracce lasciate sul PC o mediante dei software modificati.

Acquista una chiavetta USB e riempila con le versioni portatili dei tuoi programmi preferiti: quando esegui i software dal pendrive riduci al minimo il rischio di lasciare tracce e hai il controllo dei programmi utilizzati.

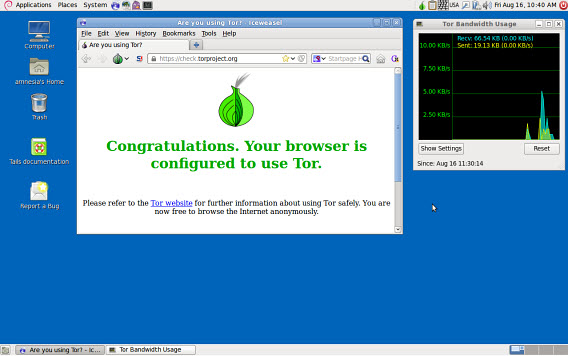

Alcuni sistemi operativi possono essere avviati da un chiavetta USB preparata per questo scopo (per esempio, Yumi). Il più consigliato è TAILS, che usa la rete Tor per rendere anonima la tua navigazione.

TAILS funziona così: inserisci il CD, avvii il PC e nulla di quel che fai lascerà tracce

Chiudi i profili abbandonati o poco usati

Quanti account hai? Prova a ricordarteli. Forse molti di loro sono abbandonati. Forse ti inviano ancora delle e-mail. Ma questi account sono in rete e qualcuno potrebbe usarli per trovarti.

E ancora peggio: un account social, un blog o un vecchio sito potrebbero essere un duro colpo per la tua reputazione online. Chi ti cerca in Google potrebbe trovare tutti i tipi di informazioni sul tuo passato e usarle contro di te.

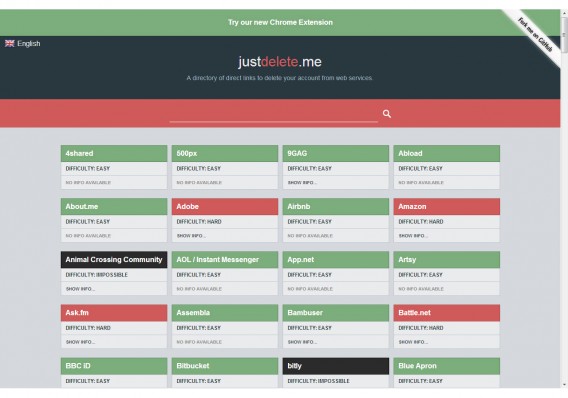

Fai pulizia. Chiudi gli account che non usi. Richiedi la cancellazione dei tuoi dati. In casi estremi, chiedi di essere dimenticato. Quando qualcosa viene pubblicato su internet, può essere duplicato fino a diventare indelebile.

JustDelete.me è un sito che ti aiuta ad annullare l’iscrizione su altre pagine

Impara a crittografare tutte le comunicazioni

La maggior parte dei tuoi dati non è protetta. Chiunque può trovarli e leggerli se ha un accesso fisico o remoto al tuo PC o cellulare. Ma questo può essere evitato se usi la crittografia.

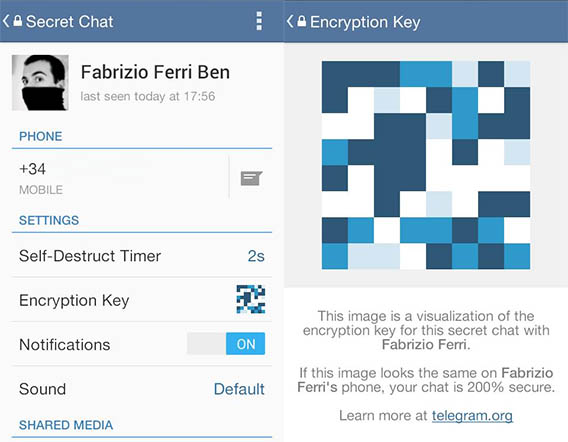

Codificare o crittografare significa trasformare i dati in modo che nessun altro li possa leggere. Si usano chiavi e tecnologie sofisticate, alcune delle quali nemmeno i governi più potenti possono violare. Una crittografia forte garantisce la tua privacy.

La crittografia viene usata in molte applicazioni che utilizzi ogni giorno. Se controlli la codifica dei dati, disponi di una protezione extra.

L’applicazione Telegram utilizza la crittografia per proteggere la privacy delle tue chat

Usa un PC senza connessione per questioni riservate

Se hai dei documenti veramente importanti e non vuoi correre alcun rischio associato a internet, puoi usare un PC senza connessione (in inglese, questa pratica si chiama air gap o air wall, letteralmente “muro d’aria”).

Per spostare i documenti dal PC e un altro computer collegato puoi usare una chiavetta USB. Potrebbe anche essere utile disabilitare completamente il WiFi e utilizzare solo dei CD o DVD per estrarre i documenti.

Un vecchio computer è il candidato ideale per l’air gap: puoi rimuovere i programmi non necessari, mantenere il vecchio sistema e continuare a usarlo per modificare i documenti.

Disabilita il WiFi sul PC che userai come postazione di lavoro senza connessione

Non condividere i file con leggerezza

La condivisione dei file ha dei pro e dei contro. Tra i pro c’è la possibilità di mettere una foto o un documento a disposizione di altri. Mentre tra i contro c’è il fatto che, assieme a questi file, stai fornendo delle informazioni nascoste.

Sii consapevole del fatto che molti file contengono metadati, ovvero dati invisibili come il luogo in cui è stata scattata la foto o l’autore del documento. Pulisci i metadati prima di condividere un file con utility come Doc Scrubber e MetaStripper.

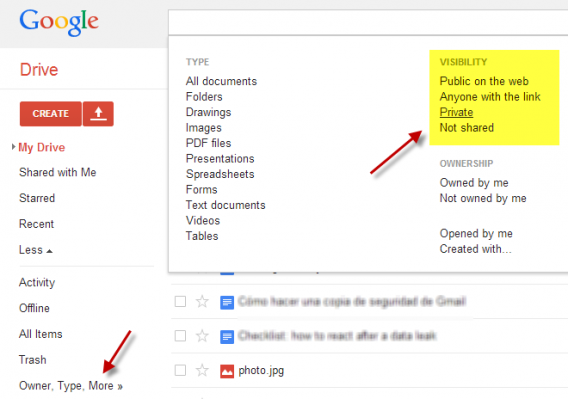

Alcuni rischi provengono dalle applicazioni che sincronizzano i dati senza autorizzazione. Disattiva l’upload automatico delle foto e dei file alle tue applicazioni preferite. In Android, per esempio, puoi disattivare la sincronizzazione automatica di Google+.

Controlla quali file condividi e con chi

Diffida dei messaggi e delle offerte incredibili

Se qualcosa sembra troppo bello per essere vero, allora non fidarti. Le promesse allettanti sono una tecnica molto utilizzata dai criminali informatici per spingerti a condividere informazioni personali.

Si tratta di buon senso: internet è un riflesso del mondo, non un parco di divertimenti. Non compilare moduli con leggerezza e diffida delle e-mail sospette. Nelle reti sociali come Twitter, non cliccare su tutti i link che trovi.

Le truffe su Facebook e altri siti sono all’ordine del giorno. La tua missione è di non cliccare su tutto ciò che vedi, ma solo su ciò che ti interessa e ti dà fiducia. Se poi ti capita di cadere nel tranello, denuncia affinché altre persone non abbocchino.

Limita l’accesso al tuo PC e al tuo cellulare

Tra il 30 e il 60% delle persone non usa sistemi di blocco del cellulare. In questo modo, milioni di utenti rischiano che i loro dati vengano rubati.

Impara a bloccare il PC e il cellulare. Se hai una pessima memoria per i numeri e le password, non ti preoccupare, esistono sistemi più intuitivi come i modelli di Android o le password-foto di Windows 8.

Per i più pigri esistono sistemi di blocco che non richiedono alcuna memorizzazione, come l’identificazione del viso (Blink) oppure l’uso di una USB come una chiave di sicurezza (Predator).

Con Blink puoi usare il tuo viso come chiave di identificazione

Comportati come lo faresti in pubblico

Sebbene possa sembrare molto sicura, nessuna applicazione può garantire il 100% della privacy. Devi considerare tutti i sistemi di comunicazione come potenzialmente pericolosi.

Un metodo che funziona bene è agire come se fossi in pubblico: in modo naturale, usando il buon senso e la discrezione. A volte usando persino con una maschera, come ho spiegato nel primo punto. Non attirare l’attenzione e non fare niente di stupido.

Inizia a riconquistare la tua privacy

Ci piace pensare che la nostra privacy non sia in pericolo. Dopo tutto, a chi importa quello che facciamo o diciamo in rete? Secondo la mia esperienza, questo tipo di pensiero a breve termine ha più svantaggi che vantaggi. Quando meno te lo aspetti una disattenzione può costarti molto cara.

Non devi necessariamente seguire tutti questi suggerimenti. Puoi prendere quelli che meglio si adattano alla tua situazione o che ti sembrano più semplici. Puoi anche decidere di non seguirli, l’importante è tenere bene a mente che qualsiasi cosa dici o fai in rete potrà essere usata contro di te un giorno.

Se hai altri suggerimenti, ti invito a condividerli. La riconquista della privacy è più facile se uniamo le forze.

[Adattamento di un articolo originale di Fabrizio Ferri-Benedetti su Softonic ES]

Le ultime novità da Fabrizio Ferri-Benedetti

Potrebbe interessarti anche

Notizie

NotizieOpera One R3 punta su schede più organizzate e un’IA più intelligente

Leggi di più

Notizie

NotizieDall'intenzione all'impatto: come All in One Accessibility si inserisce nella nostra strategia digitale inclusiva

Leggi di più

Sponsorizzato

SponsorizzatoIObit Uninstaller 11: Rimuove programmi ostinati e blocca avvisi di spam

Leggi di più

Notizie

NotizieSoftware sempre aggiornati col nuovo programma IObit Software Updater 4

Leggi di più

Notizie

NotizieTutto quello che devi sapere su Star, il nuovo servizio di streaming Disney Plus

Leggi di più

Notizie

NotizieIObit Malware Fighter diventa ancora più affidabile con la sua versione 8

Leggi di più