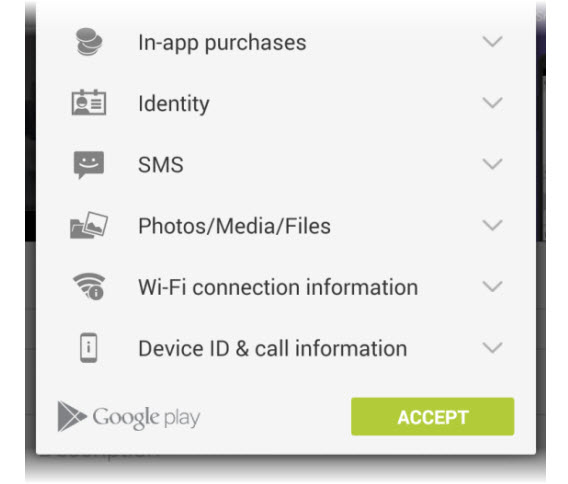

Ogni volta che installi un’app accetti alcune richieste di autorizzazione. Ma in realtà a cosa stai dando il consenso? Sono pericolose per la privacy e la sicurezza?

Per usare la fotocamera, internet e altre risorse del tuo cellulare, le applicazioni chiedono il permesso ad Android. I programmi vengono installati solo se dai il tuo consenso e puoi solo accettare o rifiutare i permessi in blocco (in pratica è un sistema “tutto o niente”).

Il problema sorge, però, quando c’è una combinazione di autorizzazioni: controllarle tutte è faticoso e si finisce per accettarle senza leggere.

Autorizzare alla leggera tali richieste può avere delle conseguenze spiacevoli, come l’invio di SMS, il furto di dati personali o la sottrazione di denaro, come è successo con questo virus. Verificare i permessi richiede meno di un minuto e può risparmiarti dei disagi importanti (come dover cambiare tutte le password).

Di seguito ti presento le autorizzazioni più comuni che vengono richieste prima di installare un’app e ti spiego quali potrebbero essere i pericoli ad esse associati e cosa puoi fare per evitare problemi.

Acquisti integrati: attento alle estorsioni e alle truffe

Acquisti integrati: attento alle estorsioni e alle truffe

Sotto questa voce apparentemente così chiara, Android permette alle app di avviare gli acquisti senza dover passare attraverso Google Play. In un gioco come Candy Crush, per esempio, puoi comprare degli oggetti che ti aiutano a superare i livelli, ma ci sono applicazioni che utilizzano questo sistema per estorcerti del denaro con le promesse più svariate.

Il malware Fakedefender, per esempio, era un falso antivirus che visualizzava avvisi di sicurezza e prometteva di pulire il telefono dopo aver effettuato un acquisto dall’applicazione. Un altro caso è quando un gioco, in apparenza completo, presenta acquisti in-app: se questo viene usato da un bambino, è difficile che non compri niente.

Android Defender, il falso antivirus che estorceva denaro attraverso lo shopping integrato

Per evitare i problemi legati agli acquisti integrati, attiva la protezione con password su Google Play. In questo modo eviterai gli acquisti impulsivi e, soprattutto, non ti farai ingannare da false promesse.

Dati del cellulare/WiFi: la porta d’uscita per il furto di dati

Dati del cellulare/WiFi: la porta d’uscita per il furto di dati

Di per sé queste due sezioni sono relativamente innocue, in quanto gestiscono la connettività delle applicazioni. Qualsiasi app che abbia bisogno di connettersi a internet le richiederà. Queste autorizzazioni possono diventare pericolose quando vengono combinate con altre, poiché consentono alle app di inviare dati all’esterno.

Il duo “leggere contatti” e “dati del cellulare”, per esempio, dovrebbe preoccuparti. Perché una rubrica senza servizi in internet avrebbe bisogno di connettersi? Forse per la pubblicità, ma devi assicurarti che sia così. In caso di dubbio, puoi scegliere di bloccare la connessione con un firewall (che è anche efficace per disabilitare la pubblicità in alcuni giochi).

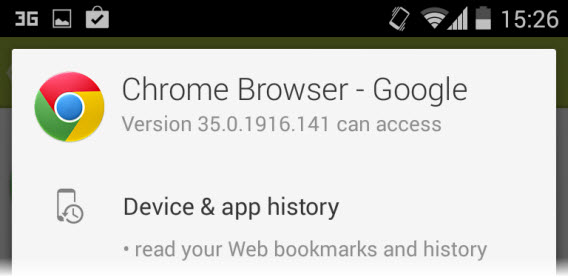

Cronologia delle applicazioni e dei dispositivi: la cronologia e i preferiti sono lì

Cronologia delle applicazioni e dei dispositivi: la cronologia e i preferiti sono lì

Questo gruppo di autorizzazioni permette di leggere i dati del telefono come i siti che hai visitato, i preferiti o le app in esecuzione. Un browser, un app manager o un social network hanno bisogno di accedere all’elenco delle applicazioni e ai segnalibri per consultarli o modificarli, ma non vale lo stesso per un gioco, ad esempio.

È normale che Chrome ti chieda di accedere alla cronologia e ai preferiti

I rischi per la privacy sono evidenti: questo è il tipo di dati che interessano alla NSA o a qualsiasi altra persona che voglia spiare le tue abitudini di navigazione. Inoltre, se un’app non gestisce la memoria, non ha senso che abbia accesso alla lista delle applicazioni in esecuzione. Chiediti se tale richiesta ha un senso.

Identità e account: i tuoi account disponibili per qualsiasi applicazione

Identità e account: i tuoi account disponibili per qualsiasi applicazione

Le autorizzazioni di identità consentono a un’app di accedere ai dati personali, come gli account che hai sul tuo telefono. Ha senso con le applicazioni sociali come Facebook o Twitter, ma nessuno quando la tua identità non ha nulla a che fare con l’obiettivo principale dell’app. Tra l’altro, un virus che sfrutta questa autorizzazione potrebbe, in teoria, cancellare i tuoi account.

Contatti/Calendario: verifica con chi condividi l’agenda

Contatti/Calendario: verifica con chi condividi l’agenda

Il pericolo più grande di questi permessi consiste nell’accesso alla rubrica e agli eventi del calendario. Un’app malintenzionata potrebbe rubare le mail o i numeri di telefono e cancellare gli eventi del calendario senza il tuo permesso (e anche invitare altre persone).

Il virus FireLeaker, per esempio, rubava i numeri di telefono e le email, e li inviava ad un server controllato da criminali informatici, che poi vendevano questi dati ad aziende che inviavano spam sotto forma di email o SMS.

Posizione: il gioco ha davvero bisogno di sapere dove ti trovi in questo momento?

Posizione: il gioco ha davvero bisogno di sapere dove ti trovi in questo momento?

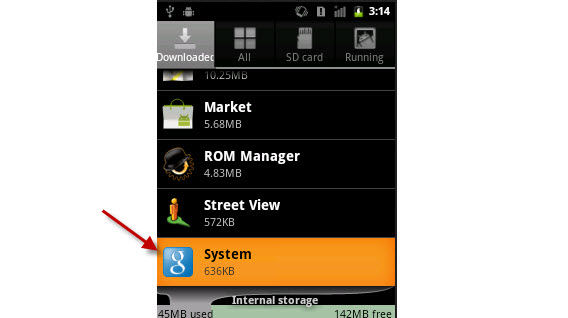

Questo permesso fornisce l’accesso ai sensori di posizione come il GPS. Utile per le mappe, le guide e le applicazioni che aggiungono dati di localizzazione alle tue foto e alle pubblicazioni. Ma se vedi che questa autorizzazione non ha senso per un’app, comincia a sospettare.

Oltre a consumare la batteria, la raccolta dei dati di posizione mette in pericolo la tua privacy. Il malware TigerBot, scoperto nel 2012, inviava la posizione GPS del cellulare insieme ad altri dati, come le registrazioni di chiamate e immagini.

TigerBot è un trojan che si nasconde sotto il nome generico di “System”

SMS: attenzione all’invio di messaggi costosi

SMS: attenzione all’invio di messaggi costosi

Se vedi queste autorizzazioni, chiediti perché l’applicazione dovrebbe ricevere, leggere o inviare messaggi di testo. Certe ricevono degli SMS per confermare la registrazione a un servizio, ma a volte l’invio di messaggi di testo costosi è un inganno redditizio.

Nel 2014 Panda Labs ha rilevato che un’app di diete che, scaricata da 300.000 persone, iscriveva gli utenti a un piano di SMS a pagamento attraverso una frode semplice ed efficace.

Telefono: quando un’app può comporre e chiamare al posto tuo

Telefono: quando un’app può comporre e chiamare al posto tuo

Questi permessi consentono alle applicazioni di avviare e gestire le chiamate. Le app di messaggistica come WhatsApp e LINE, il blocco delle chiamate o la segreteria telefonica usano queste autorizzazioni.

Ma per le applicazioni in cui l’uso del telefono non ha senso, questi permessi potrebbero indicare un qualche tipo di chiamata a pagamento. Il malware MouaBad, scoperto nel 2013 da Lookout, consentiva agli hacker di effettuare chiamate molto costose senza che il proprietario se ne accorgesse.

MouaBad.P, il malware che poteva chiamare i numeri premium da remoto

Foto, dati e file: e se leggono i dati salvati sul tuo cellulare?

Foto, dati e file: e se leggono i dati salvati sul tuo cellulare?

Se un’applicazione ha bisogno di salvare dei file, dovrà chiederti il permesso per modificare o rimuovere i contenuti. Purtroppo è difficile sapere quando questa autorizzazione sarà utilizzata per scopi dannosi, come il furto o la cancellazione dei dati.

Alcuni virus possono prendere il controllo del telefono e inviare immagini o altri file attraverso la rete. Pixer, un’app che può ancora essere scaricata da Google Play, ha ingannato gli utenti facendogli accettare i permessi e poi caricava le loro foto sui suoi server.

Fotocamera/microfono: le autorizzazioni che avrebbe voluto 007

Fotocamera/microfono: le autorizzazioni che avrebbe voluto 007

Quando a un’app dai l’accesso alla fotocamera e al microfono, questa può scattare foto o registrare video e suoni. Tutto ciò ha senso nelle applicazioni come Instagram, Skype o Facebook. In altri casi, devi stare attento.

PlaceRaider, un’app in grado di scattare foto a caso e ricostruire intere stanze…

PlaceRaider è un esempio del pericolo di accettare le richieste di autorizzazione alla leggera: creato da un team di ricercatori statunitensi, l’app è in grado di scattare delle foto senza permesso e ricostruire le stanze. Una spia che tu stesso hai invitato.

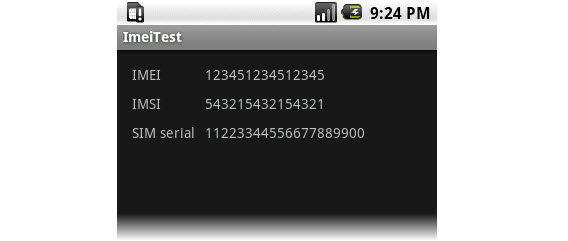

ID del dispositivo e dati delle chiamate: la carta d’identità del tuo telefono

ID del dispositivo e dati delle chiamate: la carta d’identità del tuo telefono

Sotto questo nome misterioso, Android consente alle applicazioni di conoscere il tuo telefono. Ciò significa accedere a dati come il numero IMEI, che è come la carta d’identità del cellulare. Ottenerlo è abbastanza facile.

Un esempio dei dati che può essere ottenuto con le autorizzazioni di ID del dispositivo

Con un IMEI valido, qualcuno potrebbe clonare il tuo dispositivo ed effettuare delle chiamate; la fattura però arriverà a te. Potrebbe anche bloccare il tuo numero dicendo all’operatore che è stato rubato. Il virus Badnews è un esempio di questo tipo di malware.

Altri: un mix molto pericoloso

Altri: un mix molto pericoloso

Oltre alle autorizzazioni tipiche di Android, un’applicazione può richiedere altri permessi unici. È molto importante controllare questa lista ogni volta che la vedi. Tra le altre autorizzazioni, ci sono alcune particolarmente delicate, come leggere i messaggi sui tuoi social network, avere accesso completo alla rete o controllare una parte del dispositivo. Non ci sono limiti: in Altri si può nascondere quel permesso che potrebbe mettere in serio pericolo la sicurezza dei tuoi dati.

La regola d’oro: ricerca e usa gli analizzatori di permessi

Se pensi che un permesso non abbia senso, chiedi agli autori: puoi inviare loro un’email da Google Play o lasciare un commento. Le recensioni di altre persone (e il punteggio dell’app) sono un altro modo per sapere se un’applicazione è sicura e affidabile. Non installare nulla di sospetto senza esserti informato in precedenza.

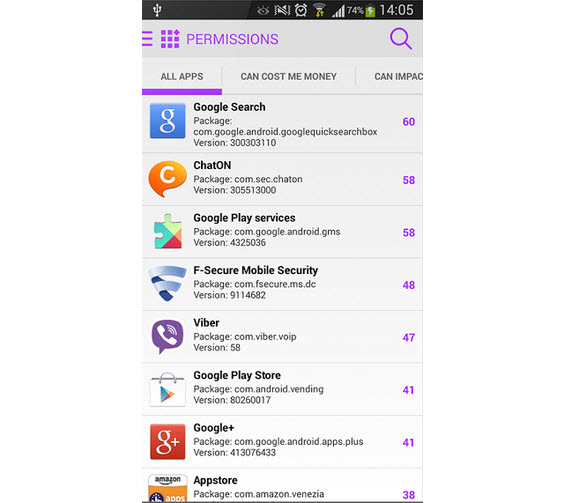

E per le applicazioni che sono già installate? Ci sono utility che si dedicano esclusivamente a controllare i permessi di tutte le app installate sul tuo cellulare o tablet. Un esempio è F-Secure App Permissions, che fa la scansione di tutti i permessi usati dalle applicazioni e ti indica i casi più sospetti affinché tu possa decidere cosa fare.

F-Secure App Permissions dà un punteggio ad ogni app a seconda delle autorizzazioni richieste

Dopo questo articolo potrebbe sembrarti che i permessi servono solo per fare del male. Non è vero: sono indispensabili per il corretto funzionamento di molte app valide. Il modo in cui Android gestisce i permessi, tuttavia, non è soddisfacente, in quanto porta a sviste pericolose. Ed è molto facile lasciar passare un permesso inadeguato.

Per stare tranquillo, segui i nostri consigli su come installare le app in tutta sicurezza

[Adattamento di un articolo originale di Fabrizio Ferri-Benedetti su Softonic ES]